Ciberseguridad

¿Qué opciones tiene el Hospital Clínic ante el ataque ransomware?

El monto que se exige es de 4,5 millones de euros para no hacer públicos ni revender los datos del Hospital Clínic de Barcelona

Los autores del ciberataque al Hospital Clínic de Barcelona piden un rescate de 4,5 millones de dólares

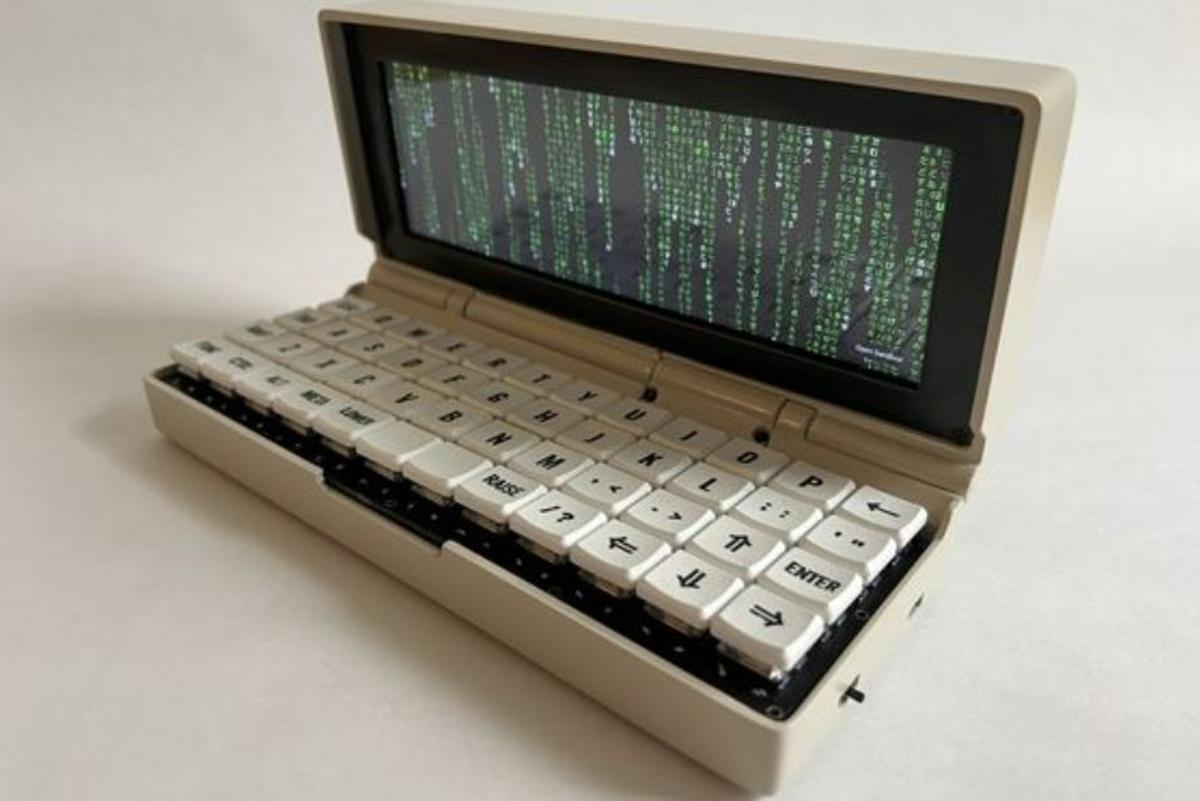

El pasado domingo, el Hospital Clínic de Barcelona sufrió un ciberataque que dejó el sistema informático no operativo. El tipo de ofensiva es el llamado ransomware, un tipo de ataque que impide a los usuarios acceder a su sistema o a sus archivos personales y que exige un pago. El grupo de cibercriminales que ha paralizado el hospital se llama Ransom House y ha exigido el pago de un rescate a la Generalitat para liberar el sistema informático del centro, como confirmó la pasada jornada Sergi Marcén, secretari de Telecomunicacions i Transformació Digital del Govern, a El Matí de Catalunya Ràdio.

El monto que se exige es de 4,5 millones de euros para no hacer públicos ni revender los datos del Hospital Clínic de Barcelona. El director médico del hospital, Antoni Castells, ha lamentado que debido al ciberataque se han dejado de hacer más de 4.000 análisis de pacientes ambulatorios, más de 300 intervenciones y más de 11.000 visitas de las consultas externas. "No pagaremos ni negociaremos con estos cibercriminales", ha insistido el secretario.

El hospital, ante esta situación necesita, por un lado, conocer el origen del ataque para cerrar las puertas y evitar que se repita y también restaurar la información a partir de las copias de seguridad de qué dispone, según señala Luis Corrons, security evangelist de Avast. Mientras no se tomen todas estas medidas, “todos los ordenadores conectados a la red estarán en peligro”, añade. Además, el especialista considera que es necesario buscar pistas que permitan a la organización detectar dónde se ha producido la brecha de seguridad lo antes posible. Para ello, se deben supervisar todos los ordenadores y buscar “patrones extraños” en el tráfico de la red que puedan indicar a tiempo que algo anómalo ocurre.

Los expertos señalan que este tipo de ataque tiene mucho trabajo detrás y que la tendencia es que los ciberdelincuentes hagan una copia de la información antes de proceder a cifrarla. “El principal motivo para hacer esto es presionar más a la víctima y obligarla a pagar un rescate bajo la amenaza de que se filtren los datos robados”, indica Corrons.

¿Cómo evitarlo?

Los expertos recomiendan, con el fin de evitar este tipo de situaciones, tomar medidas para reducir el riesgo: disponer de software actualizado, proteger sus ordenadores con programas de seguridad y formar a sus empleados para que sean capaces de reconocer ataques de este tipo. Y es que, los ataques de Ransom House son muy especializados y se estima que impactan al 65% de las empresas anualmente, según cuenta Martín Piqueras, profesor de tecnologías en OBS Business School. El experto explica que en estos casos, la encriptación es muy dificil de descifrar.

“La entrada del atacante en la organización se produce normalmente a través de un ataque de fishing previo en el que ha caído alguno de los miembros de la empresa a través de su email o de un sms. A partir de ahí toda la organización queda comprometida. El método es acceder a un ordenador y desde él ir extendiéndose al resto sin dejar ningún rastro”, concluye el profesor. La posibilidad de reacción entonces, es “mínima”. Son ataques que ocurren de manera inesperada sin que dejen ninguna señal de entrada.

Empresas organizadas

Noticias relacionadasLos atacantes no son hackers individuales, sino empresas especializadas que contratan a estos especialistas informáticos. Su ubicación se encuentra en países sin convenios de extradición y donde la ley no llega, mientras que utilizan “todos los mecanismos posibles para ser anónimos”, desde el pago en criptomoneda, hasta conversaciones en telegram, todo de forma muy coordinada.

Las estructuras de estas empresas no difieren de las de las empresas como pueden ser las atacadas. “Cuentan con equipos de atacantes, equipos comerciales que se encargan de cobrar los ataques y con mecanismos equivalentes a los que tienen las empresas afectadas”. El dinero, según cuenta también Piqueras, lo reinvierten en atacar a nuevos clientes en un método cada vez más profesional y sofisticado. Ello es especialmente grave en el caso de un hospital, donde la información que se maneja es muy sensible.

- LEVANTE-EMV El estibador que cayó de la grúa que derribó un barco en Valencia: "La empresa me declara 'no apto' pero el INSS me obliga a trabajar"

- MADRID La Justicia admite a trámite un recurso contra la demolición de El Corte Inglés de Méndez Álvaro

- FARO DE VIGO El edificio de ocho plantas de Vigo que lleva un año sin ascensor por el impago de una vecina

- Funcionarios Este es el colectivo más numeroso de Muface y el que más creció en 2023

- INVESTIGACIÓN EXCLUSIVA | LOS 'MAILS' SECRETOS DEL CASO DEL DESPACHO DE MONTORO (I) Hacienda maniobró para evitar la imputación del PP en el 'caso Bárcenas' tras informar a Montoro

- SALUD MENTAL El estrés laboral multiplica por cinco los riesgos del tabaco y el alcohol juntos: casi 4 de cada 10 trabajadores lo sufre

- TRIBUNALES La Justicia ratifica que llamar "gilipollas" a un jefe no es motivo de despido

- ELECCIONES EN CATALUÑA El PP pide el voto a socialistas indecisos: "Si nos quedamos en casa gobernará Puigdemont"

- EUROLIGA | REAL MADRID 101 - BASKONIA 90 El Madrid sitúa el 2-0 ante Baskonia y pone la directa hacia la Final Four

- EL CORREO DE ANDALUCÍA La Feria de Sevilla vuelve al modelo antiguo: de Lunes de Pescaíto a domingo